Melihat kerentanan pada WordPress dengan WPScan!. Apa itu WPScan? adalah salah satu tools untuk melakukan pemindaian keamanan pada sebuah situs web khusus nya WordPress. WPScan Biasanya digunakan oleh para profesional keamanan, administrator sistem, dan pentester untuk memindai situs web seperti mendeteksi versi WordPress, memindai kerentanan pada plugin dan tema, mendeteksi username pengguna, maupun sampai serangan Brute Force.

Install WPScan di Kali Linux

Pertama kali yang harus anda lakukan adalah sudah menginstall WPScan pada Kali Linux anda. WPScan biasanya sudah tersedia di Kali Linux Anda sudah bisa langsung menggunakannya. Namun, bagi Anda yang belum menginstall Anda dapat pergi ke terminal lalu mengetik perintah sebagai berikut:

sudo apt install wpscan

Jika sudah menyelesaikan proses instalasi, Anda dapat menjalankannya dengan mengetik perintah:

wpscan -h

Menjalankan WPScan

Terdapat dua cara untuk menjalankan WPScan , yaitu melalui Applications pada pojok kiri atas berlogo kali linux kemudian cari 03 Web Applications Analysis dan pilih WPScan. Cara yang ke dua dengan melalui terminal dan mengetikkan wpscan -h.

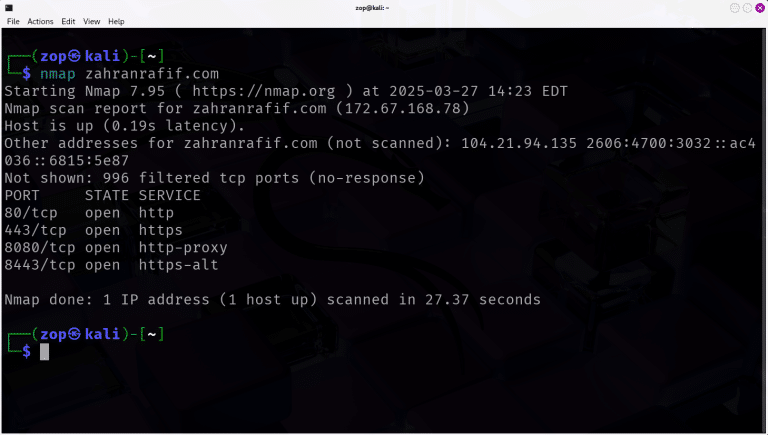

1. Basic Scan

wpscan --url http://website.com

Pada command ini akan memeriksa versi WordPress yang digunakan oleh web yang ditargetkan. Versi WordPress yang terdeteksi bisa memberikan petunjuk apakah situs tersebut menggunakan versi yang rentan terhadap serangan.

Berikut adalah contoh implementasinya di Kali Linux:

2. Scan Plugin

wpscan --url http://website.com --enumerate p

Pada command ini akan mencari plugin-plugin yang terinstall di WordPress target. Dengan mendapatkan informasi dari plugin yang digunakan, pentester dapat mencari tahu apakah terdapat celah keamanan terhadap serangan pada plugin yang digunakan target.

Berikut adalah contoh implementasinya di Kali Linux:

3. Scan Tema

wpscan --url http://website.com --enumerate t

Pada command ini akan memeriksa tema/theme yang digunakan oleh WordPress target. Salah satu kerentanan keamanan yang terjadi ialah tema yang tidak diperbarui versinya. Ini bisa menjadi titik masuk bagi para penyerang untuk melancarkan serangan.

Berikut adalah contoh implementasinya di Kali Linux:

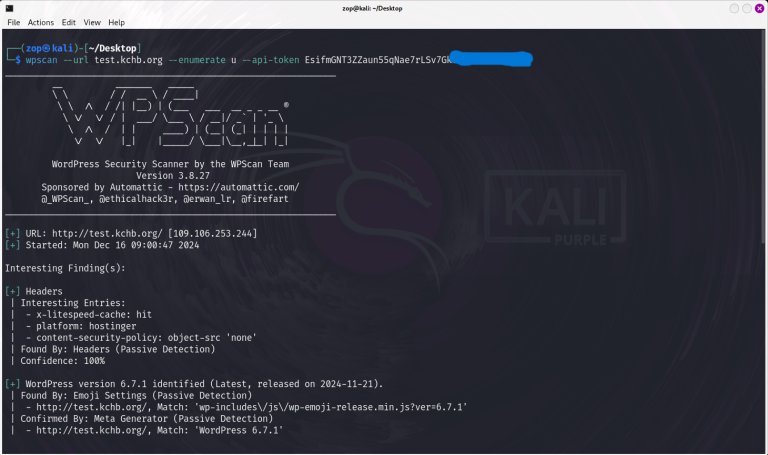

4. Scan User

wpscan --url http://website.com --enumerate u

Pada command ini WPScan akan mencoba menemukan username pengguna WordPress. Username yang berhasil ditemukan bisa digunakan oleh penyerang untuk melancarkan serangan brute force pada halaman login WordPress ataupun eksploitasi lainnya.

Berikut adalah contoh implementasinya di Kali Linux:

5. Bruteforce

wpscan --url http://website.com -U admin -P /path/to/wordlist.txt

Pada command ini WPScan akan mencoba mencari username pengguna WordPress di situs tersebut. Informasi username yang berhasil ditemukan bisa digunakan untuk melancarkan serangan Brute Force maupun eksploitasi lainnya.

Penolakan Saat Melakukan Scan

Terkadang ketika melakukan scanning pada situs yang ditargetkan mengalami penolakan yang disebabkan oleh sistem keamanan yang diaplikasikan di situs web target. Biasanya situs web menggunakan Firewall seperti WAF.

Random User Agent

wpscan --url http://website.com --random-user-agent

Penambahan –random-user-agent WPScan akan mencoba menggunakan user-agent yang berbeda-beda setiap kali melakukan permintaan request HTTP ke situs web target. Sehingga, akan lebih sulit bagi sistem keamanan untuk mendeteksi dan memblokir aktivitas-aktivitas yang mencurigakan yang kemudian informasi situs web bisa kita dapatkan.

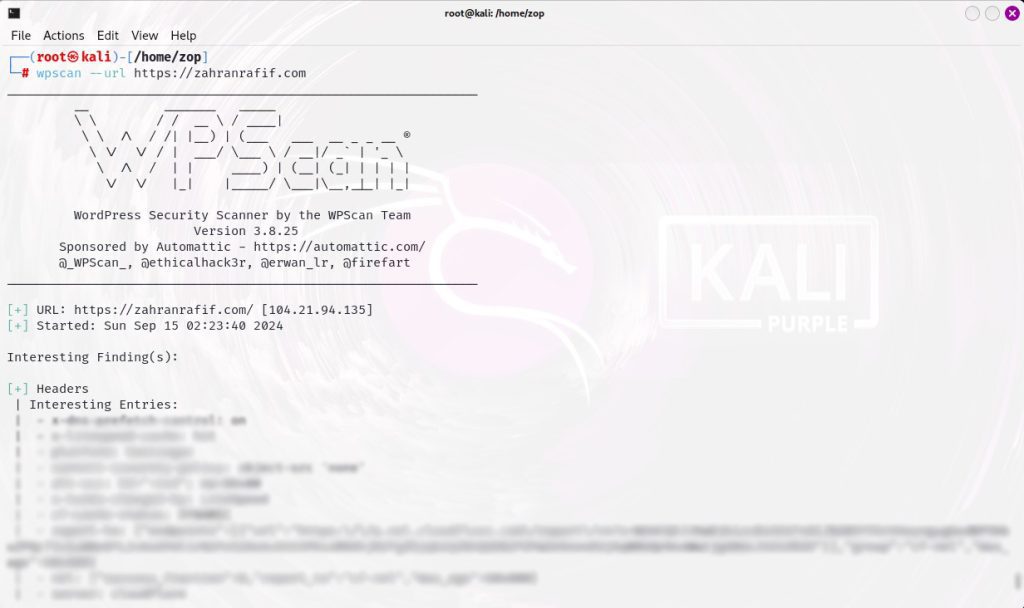

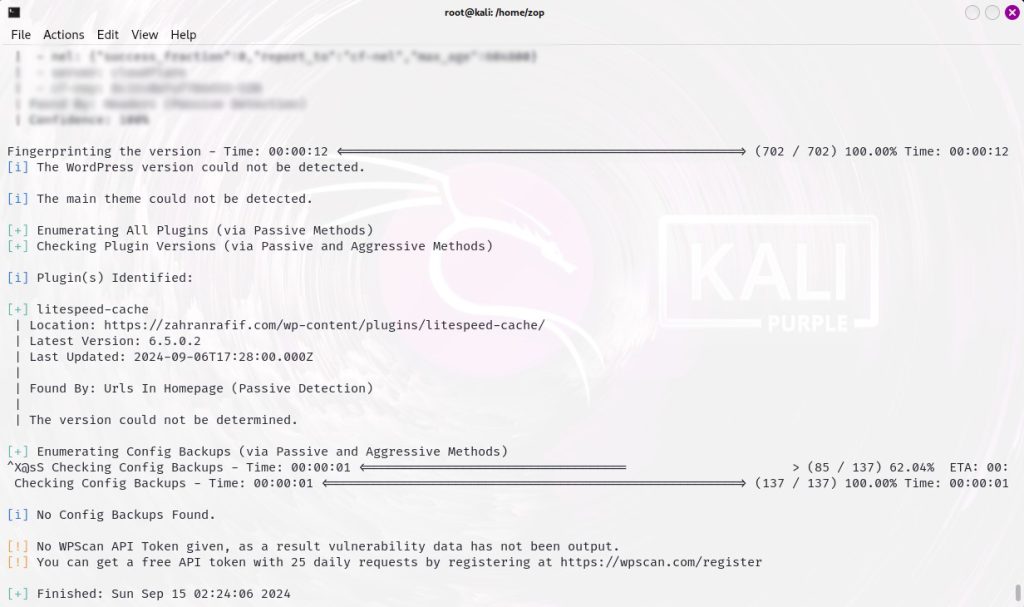

Menjalankan WPScan Dengan API Token

Jika dari command diatas informasi yang diberikan oleh WPScan dirasa hasilnya masih belum lengkap atau kurang terperinci, menggunakan token API adalah solusinya. Menggunakan token API pada WPScan biasanya dilakukan untuk mengakses database kerentanan yang lebih lengkap dari WPScan Vulnerability Database. Token API ini diperlukan untuk dapat menggunakan fitur yang lebih canggih, seperti dalam mengidentifikasi dan memberi tahu tentang kerentanan spesifik plugin, tema, atau core WordPress yang digunakan di situs yang dipindai.

Lalu bagaimana cara mendapatkan token API nya? Mudah saja Anda tinggal pergi ke wpscan.com -> Login atau daftar dengan akun email Anda -> Token API tampil di halaman profile akun.

Pada halaman Profile terdapat token API yang bisa Anda copy kedalam command WPScan. Jika status berlangganan Anda free, akan mendapatkan limit penggunaan sebanyak 25 kali request per hari.

Penggunaan token API pada WPScan akan seperti ini:

wpscan --url http://website.com --api-token (masukkan token anda)

Berikut adalah contoh implementasinya :

Dapat Anda lihat jika scanning menggunakan token API, informasi yang ditampilkan akan lebih detail dan kerentanan pada situs menjadi terlihat disini. Terlihat terdapat 10 vulnerabilities yang ditemukan pada Plugin situs, jika tanpa token API maka vulnerabilities ini tidak akan tampil.